イーサリアハウスは、この大きな変化を3日間に受け止めます

Fusakaのアップグレードのための9つの主要なEIP提案は、ハードコピーで研究されています。

Fusakaのアップグレードのための9つの主要なEIP提案は、ハードコピーで研究されています。

オリジナルからサウル・ソジトラ

コンパイル オダイリー デイリー プラネット ゴーレム()@web3_golem からのツイートお問い合わせ

2025年12月3日にアクティブに予定されているフスカハードドライブは、暗号化巨人の拡大に別の重要なステップをマークし、Taifung Pectraの後、ネットワークの別の大きなアップグレードです。

Pectra アップグレード EIP は、パフォーマンス、セキュリティ、開発者ツールのアップグレードに焦点を当てています。 FusakaアップグレードのEIPは、拡張、コードの更新、実装セキュリティに重点を置いています。

PeerDAS(EIP-7594)は、すべてのデータをダウンロードすることなく、ノードがBlobを検証できるようにすることで、データ可用性を強化しました。 ModExp(EIP-7823)の制限、ガス制限(EIP-7825)の取引制限、ModExpガスコスト(EIP-7883)の更新など、さまざまなアップグレードが実施のセキュリティを強化しました。 また、Fosakaのアップグレードは、Affirmative Prospecters Forwarding Structure(EIP-7917)を通じてブロック生成を向上し、Blobのコスト(EIP-7918)の安定性を維持し、実装コストにリンクされた「保存価格」を設定することにより、Blobコストの安定性を維持しました。

その他の機能強化には、RLPフォーマット(EIP-7934)のブロックサイズを制限し、新しいCLZコードを追加してビット操作(EIP-7939)を高速化し、secp256r1プリコンピレーション(EIP-7951)を導入することで、モダンなパスワードとハードウェアのセキュリティキーをより適切に対応できます。

Fulu(エグゼクティブレベル)と大阪(コンセンサスレベル)のコンビネーション名です。 レイヤー2のロールアップが低コストで高速なスピードで実行できる、非常にスケーラブルでデータリッチな未来に向けた別のステップを表現しています。

本記事では、フサカハードドライブの9つのコアEIP提案の詳細な分析を行います。

この提案は、ネットワークは、より大きなデータ可用性でユーザー(特にロールアップユーザー)を提供したいと考えています。

しかし、現行の EIP-4844 設計では、各ノードは、リリースを検証するために大量の空白データをダウンロードする必要があります。 これは、すべてのデータがすべてのノードでダウンロードされなければ、ネットワークの帯域幅とハードウェアの要件が増加し、偏差が影響されるように、拡張の問題を提起します。 この問題に対処するためには、ノードがすべてのデータをダウンロードすることなくデータの可用性を確認できるようにするアプローチが必要です。

データのユーザビリティ・サンプリング(DAS)は、ノードでチェックするランダムなデータのみを許可することで、この問題に対処します。

しかし、既存のGosipネットワークと互換性があり、ブロックプロデューサーに重大なコンピューティングの負担を課さないDASアプローチが必要です。 PeerDASは、これらのニーズにお応えし、野生の需要を低く保ちながらボブスループットを安全に高めるために誕生しました。

PeerDAS は、ノードが複数のデータクリップだけをダウンロードできるネットワークシステムで、完全なデータがリリースされたことを検証します。Nodeはすべてのデータをダウンロードする必要はありませんが、通常のGossipネットワークを使用してデータを共有したり、どのノードがデータの一部を保持しているかを発見したり、必要に応じて小さなサンプルだけを要求したりします。 コアの考え方は、データセクションのランダムな分数だけをダウンロードすることによって、ノードはデータセクション全体の存在を確信することができます。 たとえば、ノードはフル256 KBのデータクリップの代わりに1/8データのみをダウンロードすることができます。多くのノードが異なる部品をサンプルし、不足しているデータはすぐに発見されます。

サンプリングを実現するために、PierDAS は、EIP-4844 内の各データセグメントを拡大するための基本的な赤字コードを使用しています。リドレッシングは、追加の冗長データを追加するための技術であり、特定のデータセグメントの欠如でさえ元のデータを復元します。複数のピースが失われた場合でも、完了できるパズルに似ています。

blob は、生データと追加のコーディングデータを含む行になり、その後のデータを再構築することができます。 この行は、KZG 約束に関連する最小限の検証ユニットである「セル」と呼ばれるブロックに分割されます。 すべての行は列に再編成され、各行はすべての行から同じ場所にあるセルを含みます。 各列は特定のGossipサブネットに割り当てられます。

Nodeは、ノードIDに従って特定の列を保存し、各時間間隔でピアノードからいくつかの列をサンプリングする責任があります。 ノードが列の少なくとも50%を収集する場合、データを完全に再構築できます。 列の50%未満が収集された場合、ピアノードから欠落した列を要求する必要があります。 実際にデータがリリースされていれば、常に再構築することができます。 要するに、 64 列の合計がある場合、単一のノードに対してのみ 32 列が空白全体を再構築する必要があります。 独自の列を保持し、ピアノードから列をダウンロードします。 ネットワーク内の列の半分が存在している限り、一部の列が欠落しても、ノードはすべてのコンテンツを再構築することができます。

さらに、EIP-7594は重要なルールを導入しました。トランザクションは6以上のブロブを含むことはできません。この制限は、トランザクション検証、gossipの解除、ブロック作成およびブロック処理中に強制されなければなりません。 これは、個々のトランザクションがブロブシステムの過負荷に及ぼす極端な削減に役立ちます。

PeerDASは「ユニットKZG証明書」という機能を追加します。 KZGの約束がブロブの特定のセル(小さな単位)に一致させるモジュールKZGのテスト。 ノードは、サンプルしたいセルのみをダウンロードできます。 完全なブロブへのアクセスは、データの可用性のサンプリングに不可欠です, データの完全性に応じて。

しかし、これらのすべてのユニットを生成する費用は高いと証明しました。 ブロックプロデューサーは、これらの証明書を何度も何度も繰り返して計算する必要があります。 しかし、認定のコストは非常に低く、したがって、EIP-7594は、すべてのユニット証明書を事前に生成し、取引パッケージにそれらを含めるために、ブロブ取引のメーカーが必要です。

そのため、トランザクションGossipは変更されたパッケージを使用します

rlp([tx_payload_body, wrapper_version, blobs, 委員会, cell_proofs])

新しいパッケージでは、cell_proofs は、各ブロブの各ユニットの全ての証明書を含むリストです(例えば [cell_proof_0, cell_proof_1,...])。 その他のフィールド tx_payload_body, blues, 委員会はEIP-4844と同一です。 違いは、元の個人 "proofs" フィールドが削除され、新しい cell_proofs リストに置換され、現在使用しているパッケージ形式を示すために、 wrapper_version という名前のフィールドが追加されました。

PeerDAS は、Ether Workshop により、ノードのワークロードを増加させることなく、データ可用性を向上お問い合わせ 今日、ノードは合計データの1/8のみをサンプル化する必要があります。 将来的には、その比率は1/16または1/32に落ちる可能性があるため、太茶の拡張性が高まります。 各ノードが複数の共晶ノードを持っているため、システムがうまく機能します。ノードが必要なデータを提供できない場合は、ノードは他のノードを要求できます。 これは自然に冗長メカニズムを作成し、セキュリティを改善します。, ノードは、実際のニーズの過剰にデータを保存することを選択することができますが、, ネットワークセキュリティを強化。

検証ノードは、通常の全ノードよりも多くの責任を負います。 バリデーションノード自体がより効率的なハードウェアを実行しているため、PierDASは、認証ノードの総数に基づいて、対応するデータホスティング負荷を割り当てます。 これにより、ネットワークの信頼性を増加させ、より多くのデータを保存し、共有するために使用できる安定したノダルグループが常にあることを保証します。 要するに、900,000認証ノードがある場合、各認証ノードは、ストレージとサービスの合計データの少々の割合を割り当てることができます。 バリデーションノードの強力なマシンで、ネットワークはデータを可用性を確保するために信頼できます。

PeerDAS は、データ再構築を非常に簡素化するので、サンプルの代わりにカラムサンプルを使用します。 ノードで全線(全ブルーム)がサンプリングされている場合は、そうでなければ存在しない追加の「拡張ブルーム」を作成する必要があります。これにより、ブロックプロデューサーのペースが低下します。

sampling では、ノードは追加の行データとトランザクション送信者(ブロックプロデューサーよりもむしろ)をプリプリプリプリペアして、必要な証拠を計算することができます。 これにより、ブロックが作成される速度と効率が維持されます。 たとえば、bloob は 4x4 セルグリッドであるとします。 ラインサンプリングは、すべての4つのセルが列から削除されることを意味しますが、いくつかの拡張線は準備が整っていないため、ブロックプロデューサーはサイト上でそれらを生成する必要があります。 列サンプリングは、各行(各列)からセルを取り、ノードがブロックの生産を遅くすることなくデータを検証できるように、あらかじめ準備する必要がある追加のセルを再構築します。

EIP-7594はEIP-4844と完全に互換性があり、ETHER HOUSEの既存の機能のいずれかを損なうことはありません。 すべてのテストと詳細なルールは、コンセンサスと実装規範に含まれています。

DASシステムに対する主要なセキュリティリスクは「データの隠蔽攻撃」です。つまり、プロデューサーはデータが利用可能であることが証明されますが、実際にはいくつかのデータを隠します。PeerDAS は、ランダムなサンプリング: ノードがデータのランダムな部分をチェックすることで、これを防止します。 より多くのノードがサンプリングされ、攻撃者が不正行為を犯すのは困難です。 EIP-7594は、ノードの総数(n)、合計サンプル数(m)、各ノードのサンプル数(k)に基づいて計算できる式も提供しています。 PeerDASは、Ethermanのインターネット上の攻撃の成功の非常に低い確率のために安全と見なされます。

この提案の必要性は、ETAの現在のMODEXP事前コンパイルメカニズムが長年にわたって多くのコンセンサスギャップにつながっていることです。 これらのループホールのほとんどは、MODEXP が入力するデータの非常に大きく、非現実的な量を可能にし、クライアントが多数の異常に対処するために必要であるという事実から由来します。

各ノードがトランザクションによって提供されるすべての入力を処理する必要があるため、天井の欠如は、MODEXPがテストが難しくなります。さまざまなクライアントでエラーが発生しやすくなります。 過剰な入力データは、データ量が無期限に成長することができるときに価格が難しいため、ガスコストの計算を予測することも困難です。 これらの問題は、開発者が安全かつ最適化された実装パスを作成できないため、EVMMAXなどのツールを使用して、将来のESMレベルのコードでMODEXPを置き換えることも困難です。

これらの問題を軽減し、ETHER WORKSHOPの安定性を向上させるために、EIP-7823はMODEXP入力データのボリュームに厳密なキャップを追加し、事前にコンパイルプロセスを安全にし、テストし、より予測しやすいようにしました。

EIP-7823 では、MODEXP が使用する 3 つの長さのフィールド (バシク、インデックス、モデル) は 8192 ビット、または 1024 バイトの相当数よりも少ない必要があります。MODEXP の入力は EIP-198 で定義されたフォーマットに従います:

たとえば、2000バイトのベース図を提供しようとすると、どの作業が始まる前に呼び出しが失敗します。 これらの制限は、すべての実用的なアプリケーションを満たすことができます。 RSA認証は通常、新しい制限内にある1024、2048、4096と同じキー長を使用します。 楕円曲線は、通常384ビット未満の小さな入力サイズで動作します。したがって、影響を受けません。

これらの新しい制約は、将来のエスカレーションにも貢献します。 将来的に EVMMAX が MODEXP を EVM コードに書き換えると、開発者は、一般的な入力サイズ (例えば 256, 381, 2048) に最適化されたパスを追加し、まれなケースに遅い出口ソリューションを使用します。 最大の入力サイズを修正することで、開発者は、非常に一般的なモジュールに特別な治療を追加することもできます。 以前、これらは、入力の無制限のサイズ、設計スペースのサイズ、安全に管理する難しさのために達成できませんでした。

この変更が過去の取引を中断しないことを確認するために、著者は、ブロック5,472,266からのすべてのMODEXPの使用状況を分析します(2018年4月20日)21,550,926をブロックします(4 1月2025日)。 結果は、新しい1024バイトの限界の下の513バイトを超える歴史で成功したMODEXPの呼び出しのどれも、使用したことを示しています。 ほとんどの実際の呼び出しは、32バイト、128バイト、256バイトなどの小さな長さを使用します。

空の入力、重複バイトで満たされた、非常に大きなが、無効な入力など、いくつかの無効または破損した呼び出しがあります。 これらは、新しい制限の下で参照される、また無効です。そのため、EIP-7823は主要な技術的な変更ですが、過去の取引の結果は実際には変更されません。

安全観点から、許可されている入力サイズを減らすことは新しいリスクをポーズしません。 代わりに、クライアント間のエラーや不整合性に以前主導していた不要な極端を排除します。 合理的なサイズにMODEXP入力を制限することにより、EIP-7823はシステムをより予測可能にし、オッズエクストリームを削減し、異なる実現間のエラーの確率を削減します。 これらの制約は、将来のアップグレード(EVMMAXなど)が最適な実装パスを導入すれば、よりスムーズな移行のためにシステムを準備するのに役立ちます。

この提案は、Ether Workshopでも必要なのは、単一のトランザクションで、ブロック全体のガス天井を消費できるようになりました。

これにより、トランザクションはブロックのリソースの大部分を消費し、DoSなどの攻撃の遅延を遅らせることができます。 コストリーなガス操作は、Taifengのステータスにあまりにも迅速に追加されます。 ブロックの検証は遅くなり、ノードは保持するのが困難です。

1 人のユーザーがほとんどすべてのガスを消費する大規模なトランザクションを提出する場合(例えば、40 万のガスブロックから 38 万のガスを消費するトランザクション)、ブロックに他の普通のトランザクションを置くことはできません。各ノードはブロックを検証するために時間がかかります。 この脅威は、ネットワークの安定性と集中力を低下させ、バリデーションが遅くなるため、より弱いノードが遅れることを意味します。 この問題に対処するため、Ether Workshop はセキュアなガスキャップを必要とし、単一のトランザクションに使用できるガスの数を制限し、ブロックはより予測可能になり、DoS 攻撃のリスクを軽減し、ノードの負荷分散を実現します。

EIP-7825は、トランザクションが16,777,216を超えた場合の必須ルールを導入しています。これは、契約のレベルの上限です。つまり、すべてのリンクに適用されます。ユーザーはトランザクションを送信します。トランザクションは取引プールでチェックされ、認証役員はトランザクションをブロックにパックします。 誰かがこの値の上にガスキャップを送信した場合、クライアントはすぐにトランザクションを拒否し、MAX_GAS_に似たエラーを返す必要があります。 限定商品。

この上限はブロックガスの上限の独立しています。 例えば、ブロックのガス天井のサイズが40万であった場合でも、単一のトランザクションの消費量は16.7万を超えない。 目的は、各ブロックがブロック全体を占有する単一のトランザクションを許可するのではなく、複数のトランザクションに対応できるようにすることです。

これをよりよく理解するために、ブロックは40万のガスを収容できると仮定されます。 このキャップがなければ、35万~40万のガスを消費するトランザクションを送信できます。 この取引は、ブロックを一元化し、他の取引の余地を残さず、一人がバス全体を包み、もう誰もバスに乗ることができず、新しい16.7百万のガスキャップは自然に複数の取引に対応し、したがって、そのような虐待を避けます。

提案はまた、トランザクションを検証するために、顧客のための特定の要件を設定します。 トランザクションが16,777,216を超えた場合、取引プールはトランザクションを拒否しなければなりません。つまり、トランザクションはキューを入力することはありません。 ブロック検証プロセス中に、ブロックが天井を超えたトランザクションを含む場合、ブロック自体は拒否する必要があります。

オプション 16,777,216 (224) この数字は、それが明確な2面サブボーダーであるため、, 達成し、まだ実際の取引のほとんどを処理する十分な大きさ。たとえば、スマートコントラクトの展開、複雑なDeFiインタラクティブまたはマルチステップの契約コール。 この値は、一般的なブロックのサイズの約半分です。つまり、この制限内で最も複雑なトランザクションでも簡単に含めることができます。

また、既存のガスメカニズムとの互換性も維持しています。 ほとんどのユーザーは、ほとんどすべての既存の取引が16万を超えるガスを消費しているため、この変更に気づくことはありません。 認証者とブロック作成者は、各トランザクションが新しい天井に従う限り、16.7百万を超えるガスを合計するブロックを作成できます。

影響を受けた唯一の取引は、新しい制限を超えた超最大取引を使用する前の試みでした。 これらのトランザクションは、非常に大きな文書を2つの小さな文書にアップロードするのと同様に、小規模な操作に分割する必要があります。 技術的に、この変更は、これらのまれな極端な取引と互換性が下落していませんが、非常に少数のユーザーが影響を受けると予想されます。

安全面では、ガス天井は、攻撃者が過渡取引に対処するために認定役員を強制する立場でなくなったため、ガスベースのDoS攻撃に対してより耐性のあるEther Houseをしました。また、検証時間を予測可能に保ち、ノードを同期させるのが容易になります。 主な極端なのは、非常に大きな契約展開の少数が天井の要件を満たしていないし、複数の展開手順を再設計または分割する必要があることです。

全体的に、EIP-7825は、誤用に対するネットワークを強化し、ノードの合理的な需要を維持し、ブロックスペースの使用におけるエクイティを改善し、ガス天井が上昇するにつれて、ブロックチェーンが速く安定したままであることを保証します。

この提案の必要性の理由は、実際に消費されたリソースと比較してModExpの事前コンパイル(モデリング操作用)の価格が低いことです。

場合によっては、ModExp 操作に必要な計算は、ユーザーが支払った費用をはるかに上回ります。 複雑なModExp呼び出しが低すぎると、ボトルネックになり、ネットワークが安全にガス天井を上げることが困難になる可能性があります。 ブロックプロデューサーは、非常に低コストで非常に重い操作を処理するために余儀なくされる可能性があるため。

この問題に対処するためには、ガス消費量を正確にクライアントが実行した実際のワークロードを反映しているように、ModExpの価格設定を調整する必要があります。 お問い合わせEIP-7883は、ガスコストを最小化し、ガスコストを削減し、より大きな入力ボリューム(特にインデックス、ベース、またはモデルを32バイト以上)の動作をした新しいルールを導入し、実際の計算でガス価格設定に一致させました。

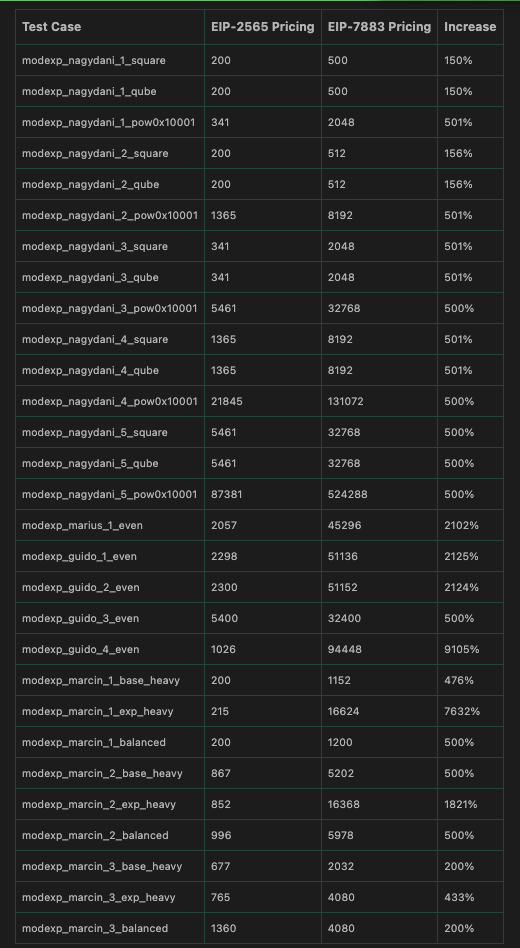

提案は、EIP-2565 で定義されている ModExp の価格設定アルゴリズムを変更することで、いくつかの重要な側面でコストを調達しました。

まず、ガス消費量が200~500に抑えられ、ガス消費量は3つに分けられなくなり、ガス消費量が3倍に増加しました。 たとえば、以前の ModExp 呼び出しが 1200 のガスを消費する必要がある場合、新しい式では、約 3,600 のガスを消費する必要があります。

第二に、8から16までのマルチプライヤーが増加したため、32バイトを超えるインデックスの計算コストが倍増しました。 たとえば、インデックスの長さが40バイトの場合、EIP-2565は8 X(40 − 32) = 64で反復回数が増え、EIP-7883は16 X(40 − 32) = 128で、コストを倍増します。

第三に、価格設定は、最小のベース/モジュールサイズが32バイトであり、これらの値が32バイトを超えると、計算されたコストが大幅に増加すると仮定します。 たとえば、モジュールの数が64バイトの場合、新しいルールは、より単純な式よりも2倍の複雑さ(2 x word2)を適用し、大規模な操作の実際のコストを反映しています。 これらの変更は、小さなModExpアカウントが合理的な最小コストを払うことと、大規模な複雑な操作のコストが適切に調整されることを保証します。

提案は、新しいガスコンピューティング機能を定義し、複雑性と反復ルールを更新します。 マルチプリケーションの複雑さは、ベース/モジュールの長さが32バイトを超えないケースでデフォルト16を使用しますが、より大きな入力のために、より複雑な式2 x word2、 "words"は8バイトの数字を参照します。 32バイト以上のインデックスがガス罰を増加させる一方で、32バイト以上のインデックスが複雑さを決定するためにビット長を使用するように、反復の数も更新されました。

高価なハイパーインデックスが高価なガスコストを増加させることを保証します。 以前の200の代わりに、リターンの最小ガスコストが500で課されることが重要です。これにより、最も単純なModExpコールがより合理的になります。

これらの価格は、ベースラインテストによって動機付けられました。これは、多くの場合、ModExpの事前コンパイル価格が大幅に下がっていたことを示しています。変更された式は、インデックス、ベースまたはモデルのサイズに応じて、80以上の要因によって、約200パーセントの典型的な操作、および大小または不均衡な操作による150パーセント、による小規模な操作のコストを増加させますお問い合わせ。

目的は、ModExp の s の作業方法を変更することではありませんが、ネットワークの安定性を脅かしたり、ブロックのガスキャップの将来の上昇を妨げたりしないことを確実にするために、最大のリソース消費の極端な場合でも。 EIP-7883 は ModExp に必要なガスの数を変更しましたが、再互換性はありませんでしたが、Ethern ではガス重価格設定が繰り返され、十分に理解されています。

今回の試験結果では、ガスコストの上昇が著しいことを示しています。 過去のModExpコールのセントあたり99.69について、500ガス(主に200ガス)または前回の価格の3倍のいずれかが必要です。 しかし、ガスが使用した高負荷テストのコストはさらに増加しました。 例えば「指数集中型」テストでは、215から16,624までのガス消費量が約76倍増加し、大きなインデックスを価格に合理化するようになりました。

安全面では、この提案は、攻撃の新しいルートを導入したり、計算のコストを削減したりしません。 代わりに、重要なリスクの予防に重点を置いています。下位のModExp操作により、攻撃者は非常に安価で非常に重い計算でブロックを埋めることができます。 唯一の欠点は、ModExp の動作が高価になる可能性があることですが、これは現在の問題よりもはるかに優れています。 提案はインターフェイスの変更や新機能は導入しませんので、既存の演算行動とテストベクターは有効です。

Ether Workshopでは、次のエポックネットワークの普及が十分に予測できないため、この提案が必要です。 N epoch N +1 epoch で知られる RANDAO の種子でも、N epoch の有効残高 (EB) を更新することで、プロポナートの実際のリストを変更できます。

これらのEBの変更は、特にEIP-7251が32 ETHを超える最大の有効なバランスを増加させた後、1 ETH、認定者統合または新しい預金を超える受給、罰、インセンティブから来ることができます。 そのような不確実性は、次の推進力(例えば、事前確認協定に基づいて)を事前に知ることに頼るそれらのシステムの問題を引き起こし、スムーズな運用のために安定した予測可能な時刻表を必要とする。 認証器は「ブラシ」を試したり、次のエポックプロフォントに影響を与える効果的なバランスを操作したりすることもできます。

これらの問題の結果として, アプローチは、いくつかの将来のエポックで完全に確立されたプロポナートのタイムテーブルを作るために必要です, それは、最後の分EBの更新によって変更されていないため、アプリケーションレベルで簡単にアクセス可能です。

これを実現するために、EIP-7917 は、次の MIN_SEED_LOOKAHEAD + 1 のエポックスケジュールが計算され、各エポックの冒頭で事前に保存される特定のプロポナートなフォワード・シーティング機構を導入しました。要するに、ビーコンステータスには、常に2つのフルサイクル(合計64時間のスロット)の推進者をカバーする「prosoperer_lookahead 」というリストが含まれています。

たとえば、epoch N が起動したときに、リストには、epoch N と epoch N+1 の各時間スロットの proponents が既に含まれています。 次に、ネットワークが N+1 サイクルに入ると、リストが進む: N サイクルのプロスペクターのエントリを削除し、リストの前面に N+1 エントリーを移動し、リストの最後に N+2 に新しいプロパクターのエントリを追加します。 これにより、移動の動きは、各時間スロットでプロプオンを再計算することなく、クライアントに直接固定、予測可能、アクセス可能になります。

最新に保つために、リストは各epochの境界線で前方に移動します。以前のepochデータを削除し、epochの新しいproponentsの次のセットをリストに追加します。 プロセスは前と同じ種子と効果的なバランスルールを使用しますが、動き制御は以前計算されています。そのため、種子が識別されると、効果的なバランスの変化の影響を回避します。 フォークの後の最初のブロックは、すべての将来のエポックが正しい初期の動きを持っていることを確実にするために、フォワード範囲全体を埋めます。

それぞれのエポックが32の代わりに8つのスロットを持っていると仮定(単純化のために)。 この EIP がなければ、第 5 回エポックの第 6 回エポックの種子を知っている間は、第 6 回エポック スロットの実際のプロスペクターは、認証者が 5 回エポック期間中に有効な残高を変更するのに十分に許可されていないか、または報じられた場合、変更する可能性があります。 EIP-7917 では、ETA は第 5 回、第 6 回、第 7 回のエポックのプロポナートを 5 回、第 5 回、第 7 回のエポックの始まりで、これらを `prospers_lookahead ' に順次保存しました。 つまり、バランスが5番目のエポックの最後に変化しても、6つのエポックプロポナートのリストは固定され、予測可能です。

EIP-7917 はビーコンチェーンの設計の長期不足分を修理しました。 以前のepoch RANDAOが利用可能になったら、将来のepoch認証器の選択は変更できません。 また、RANDAOを見ると、認証役員である「バランスブラッシュ」を防止し、そのバランスを調整して、次のエポックの支持者リストに影響を及ぼします。 確実な先見機構は、攻撃ベクトル全体を排除し、セキュリティ分析を大幅に簡素化します。 また、コンセンサスクライアントは、今後のブロックを提案し、アプリケーションレイヤーを容易に検証し、メルケル、根のビーコンを通して提案者 ' s カレンダーを検証できるようにします。

この提案の前に、クライアントは現在のギャップの支持者だけを計算します。 EIP-7917 では、EIP-7917 では、EIP-7917 では、EIP-7917 では、EIP-7917 のプロポナートのリストを計算します。 これは少量の作業を加えるだろうが、提案者のインデックスは非常に軽く、主に種子を使用して認証リストをサンプリングすることを含むだろう。 しかし、クライアントは、この追加の計算がパフォーマンスの問題を引き起こしていないことを確認するためにベンチマークする必要があります。

現在のブロブコストシステム(EIP-4844)は、ガスがロールアップの主コストになると失敗するので、Ether Workshopでこの提案が必要です。

現在、ほとんどのロールアップは、実際のブロブコストよりもガス(ブロック内のブロブ取引を含むコスト)の実行のためにはるかにかかります。 このポーズは問題です。Blobベースコストが常に道具によって削減される場合でも、ロールアップの総コストは実際には変化しません。 その結果、Blobベースコストは、絶対最小(1 wei)に達するまで減少し続けます。これにより、契約がBlobコストを使用して需要を制御することはできません。 その後、Bloom の使用法が急上昇すると、通常のレベルに回復するブロックが多々かかります。 これにより、ユーザーには価格が不安定で予測不可能になります。

たとえば、ロールアップがデータを公開したいと仮定すると、実行ガス(約1,000,000 gwei 25 gwei)で約25,000,000 gweiを支払う必要があります。ブロブのコストは200 gweiのみです。 これは、総コストが約25,000,200 gweiであることを意味します, ほとんどすべてのコストは、ガスの実装から来ています, ブロブではありません. ブロブのコストが200 gweiから50 gweiまで同じ方法で減少し続けた場合、その後10 gweiまで下がり、最終的に1 gweiまで下がると、総コストは25,000,000 gweiではほとんど変化し、残ります。

EIP-7918の特長 実装ベースコストに基づいて、最小限の「保存価格」を導入することで、この問題を回避し、余りに低いBlob価格を防ぎ、ロールアップでBlob価格を安定させ、予測可能にします。

EIP-7918のコアアイデアは簡単です。 ブロブは、一定の実行コスト(BLOB_BASE_COST として知られる)よりも価格を下回るべきではありません。calc_execs_blob_gas() の値は、calc_excs_blob_gas() 関数へのマイナーな変更によって達成される、 にセットされます。

通常、この関数は、ブロックで使用されるブロブガスがターゲット値上または下にあるかどうかに応じて、ブロブのベースコストを増加または削減します。 この提案によると、Blob がガスの実行に相対的に "too Low" となると、Blob がターゲットガスを差し引く機能が止まります。 これにより、過剰な気泡ガスの増大が急激に進んでおり、ブロブの基底コストのさらなる低下を防ぎます。 そのため、Blobのベースコストは最小値に等しいBLOB_BASE_COST の使い方 xベース_fee_per_gas ÷ GAS_PER_BLOB。

そのために必要な理由を把握するために、Blobのニーズを調べることができます。 ロールアップは、それが支払う総コストについて懸念しています: 実装コストプラスブロブコスト. ガスを実装するコストが非常に高くなれば、例えば20 gweiは、Blobのコストが2 gweiから0.2 gweiまで低下しても、総コストはほぼ一定になります。 つまり、Blobベースコストの減少は、需要にはほとんど影響しません。 経済では、「コストの柔軟性」と呼ばれています。 需要曲線がほぼ垂直である状況を生成します。低価格は需要増加しません。

このような場合、Blobベースコストのメカニズムはブラインドになります - 需要が応答しない場合でも、価格を削減し続けています。 ブロブのベースコストが1gまで下がる理由です。 その後、実際の需要が後段に増加すると、合意は、ほぼ完全なブロックの合理的なレベルにコストを上げるために1時間以上かかります。 EIP-7918の特長 ガスの実装にリンクされている予備価格を確立することにより、問題の解決, したがって、Blobは、実装コストが優先しても意味がありません。

この予約した価格を追加する別の理由は、ノードがBlobデータのKZG証明書を検証するために多くの余分な作業を必要とすることです。 これらの証明書は、ボブ内のデータがその約束と一致していることを保証します。 EIP-4844 では、各ブロブの証明書を低コストで確認する必要があります。 ただし、EIP-7918では、認証が必要な証明書の数が高くなります。 EIP-7594(PeerDAS)では、ボブはセルと呼ばれる小片に分けられ、それぞれ独自の証拠を持ち、検証作業をはるかに大きくします。

ロングランでは、EIP-7918も将来の準備に役立ちます。 技術の進歩により、データの保存と共有にかかるコストが自然に減少し、ワークショップではより多くのBlobデータが時間をかけて保存できるようにすると予想されます。 ブロブ容量が増加すると、ブロブコスト(ETH)が自然に減少します。 これは、価格の保持が固定値ではなく、ガス価格の実行にリンクされているので、それがネットワークの成長に調整することができるので、提案によってサポートされています。

Blobスペースと実装ブロックスペースの拡張により、価格の関係はバランスが取れます。 ガスでの実装能力を増加させることなく、Blobの容量が大幅に増加したときに、非常に少数のケースでは、保持価格が過度であることができます。 この場合、Blobの費用は実際の要件よりも高くなります。 しかし、この方法で展開する計画はありません。ブルームスペースと実装ブロックスペースは同時に成長する予定です。 選択された値(BLOB_BASE_COST = 213)は、安全かつバランスの取れた値です。

ガスサージの実装にかかる費用が少々必要でした。 Blobの価格は実装のベースコストに依存しているため、実装コストの急激な増加は、実装コストによって支配される状況でBlobのコストを一時的に置く可能性があります。 たとえば、ガスコストの実装がブロック内で20~60 gwei に急激にジャンプしたと仮定しています。 Blob の価格がこの値にリンクされているため、Blob コストは新しいレベルと高いレベルを破ることができません。 Blobがまだ使用中の場合、その費用は引き続き正常に増加しますが、その契約は、より高い導入コストと一致させるために十分に増加するまで低下することができません。 つまり、複数のブロック内では、Blob コストは実装コストよりも遅くなる可能性があるということです。 この短い遅延は無害です。Blob価格の急激な変動を防ぎ、より安定したシステムを作ります。

著者は、2024年11月~2025年3月までの実際のブロック取引活動の実証的分析を行い、価格保持規則を適用しました。 高い実装コスト(平均約16 gwei)の期間では、古いメカニズムと比較して、予約閾値が大幅に増加しました。 低い実装コスト(約1.3 gweiの平均)の期間中、ブロックのベースコストが予約価格の下で計算されない限り、ブロックコストはほぼ定数のままです。 数千のブロックを比較することで、新しいメカニズムは需要に対する自然な応答を維持しながら、より安定した価格設定を作成できることを示しています。 ブロックコストの4ヶ月の数値は、ブロックコストを1 gweiに低下させることで、リザーブ価格が極端な揮発性を低下させることを示しています。

安全が懸念される限り、この変更はリスクを一切導入しません。 ベースブロックのコストは、ガス内のBLOB_BASE_COSTを実装する単位コストよりも常に等しくなります。 これは、メカニズムが最小限のコストだけを増加させ、価格のしきい値を設定することで、合意の是正に影響を与えないため、安全です。 それはちょうど健康な経済機能を保障します。

EIP-7934 の前に、RLP のコードされた執行ブロックのサイズに厳密な天井はありません。 理論的には、大きなトランザクションや非常に複雑なデータを含む場合、ブロックは非常に大きいかもしれません。 これにより、ネットワークの不安定性とサービス拒否のリスク(DoS)の2つの主要な問題が起きます。

ブロックが大きすぎると、ノードをダウンロードして検証する時間が長くなります。これにより、送信速度が低下し、一時的なブランチチェーンの可能性が増加します。 依然として、攻撃者は、ノードをオーバーロードしたり、遅延を引き起こしたり、リンクを解除したりするために、非常に大きなブロックを意図的に作成することができます。典型的なサービス攻撃。 同時に、CL Gossip 合意は 10MB を超えるブロックをスプレッドすることを拒否しました。つまり、実装ブロックが大きすぎるとネットワークに分かれなくなる可能性があるため、ノード間のチェーンや不一致のフラグメントを作成しました。 これらのリスクの観点では、過剰なサイズを防止し、ネットワークの安定性とセキュリティを維持するために、明確なプロトコルレベルのルールが必要です。

EIP-7934は合意されたレベルのRLPの執行のブロックのサイズの帽子を導入することによってこの問題に対処します。 最大ブロックサイズ(MAX_BLONK_SIZE)は10 MiB(10,485,760バイト)に設定されますが、2 MiB(2,097,152バイト)は、ビーコンブロックがいくつかのスペース(SAFETY_MARGIN)を占有しているため、大風に基づいて追加されます。

つまり、最大のRLPエンコードされた執行ブロックサイズはMAX_RLP_BLONK_SIZEです。 = MAX_BLONK_SIZE-SAFETY_MARGIN。 符号化されたブロックがこの制限よりも大きい場合、ブロックは無効とみなされ、ノードは拒否しなければなりません。 このルールでは、ブロックプロデューサーは、各ブロックのコードのサイズを調べる必要があり、認証者はブロック認証時にこの制限を検証しなければなりません。 ブロックが「ガス限界よりも低い」であっても、大きすぎると、このサイズキャップはガス限界とは独立しています。 これにより、ガス使用量と実際のバイトサイズ制限が観察されるようになります。

10 MiBの上限を選択すると、Consensus Level Gossip契約の既存の制限に一致しているため、意図的です。10 MiBよりも大きいデータがオンラインで放送されることはありませんので、このEIPはコンセンサスレベルの制限で執行を整列します。 これにより、すべてのコンポーネント間で一貫性が確保され、ブロックの「可視性」の効果的な実装が、CL の拒否によって排出されるのを防ぎます。

この変更は、新しい制限よりも大きいブロックで下方を順守しません。つまり、マイナーと認証者は、クライアントを規則に従うように更新する必要があります。 しかし、メガブロックは問題であり、慣行では一般的ではないため、その影響は最小限です。

安全面では、EIP-7934 は、特定のブロックのサイズで DoS の攻撃に耐えるために Taifang の能力を大幅に高めました。これにより、参加者がネットワークをパラリーゼするブロックを作成できないようにします。要するに、EIP-7934 は重要なセキュリティ境界線を追加し、安定性を高め、実装ロジック(EL)と CL の動作を調和させ、メガブロックの作成と普及に伴う複数の攻撃を防止します。

この EIP の前に、 Taifeng が持っていない操作コードを使用して 256 ビットにつながるゼロの数が計算されます。 開発者は、Solidity を使用して、CLZ 関数を手動で実行する必要があります。これにより、多数のオフセットと比較が必要です。

自己定義された達成が遅く、費用がかかり、多くのバイトを取るので、それは大きな問題です消費として。 ゼロ知識認証システムでは、校正のコストが高まり、正しいトランスファー操作の証明のコストは非常に高いため、CLZなどの動作が回路のゼロ知識の証明の速度を大幅に削減します。 CLZは、非常に一般的なボトム機能であるため、数学ライブラリ、圧縮アルゴリズム、ビット、シグネチャースキーム、多くの暗号化またはデータ処理タスクで広く使用され、運賃で計算のより速く、より経済的方法です。

EIP-7939は、CLZ(0x1e)と呼ばれる新しいコードを導入することで、この問題を解決しました。 この操作コードは、スタックから256ビット値を読み、リードゼロの数を返します。 数値がゼロの場合、256ビットゼロが256リードゼロであるため、コードは256を返します。

CLZはARMやx86などの多くのCPU構造で、CLZの動作が家庭で成長している状態で動作します。 CLZを追加すると、InWad、PowerWad、LambertW、さまざまな数学関数、バイト比較、ビットマップスキャン、データの圧縮/減圧、および後の量子署名プログラムは、ファーストラインのゼロ検出からすべての利点を得ることができます。

CLZは、ADDと以前のMUL価格よりもわずかに高価な5で設定されたガスコストを持っています。低価格によるサービス(DoS)攻撃の危険性を回避します。 ベースラインテストでは、PTS1 rv32im 認証環境において、CLZ が ADD とほぼ同じ量を計算したことがわかりました。CLZ は ADD よりもコストが少なく、知識のゼロ証拠のコストを削減しました。

EIP-7939 は、新しい動作コードを導入し、既存の動作を変更しないため、完全に後方互換性があります。

一般的に、EIP-7939は、すでに近代的なCPUでサポートされているシンプルで効率的な言語を追加することで、より速く、より安く、そして開発者に親しみやすくなります - ガスコストを削減し、バイトコードのサイズを削減し、多くの一般的な操作のゼロ知識の証明コストを削減します。

このEIP以前は、secp256r1(P-256)曲線を使用して作成されたデジタルシグネチャは、安全で元の方法で検証されています。

この曲線は、Apple Security Enclave、Android Keystore、HSM、TEE、FIDO2/WebAuthnセキュリティキーなどの近代的なデバイスに使用される標準です。 そのようなサポートがない場合、アプリケーションやウォレットは、機器レベルのハードウェアを使用して安全に署名することはできません。 以前の試み(RIP-7212)がありましたが、それぞれ関連する2つの深刻なセキュリティギャップがあり、リモート処理と誤ったシグネチャを比較しました。 これらの問題は、検証のエラーや、コンセンサスが失敗する可能性があります。EIP-7951は、これらのセキュリティの問題を再検討し、最終的にETHER WORKSHOPを有効にして、安全かつ効率的に現代のハードウェアから署名をサポートするための安全な、元の事前循環プロセスを導入しました。

EIP-7951の特長 secp256r1 曲線を使用して ECDSA 署名を認証する新しいプレコンパイル契約のアドレス 0x100 に追加します。 これにより、シグネチャ認証がより速く、コストも削減され、直接Solidityで実現できます。

EIP-7951 は厳格な入力認証ルールを定義しています。 何かが有効でないと、事前コンパイルは失敗に戻り、ロールバックしません。成功した呼び出しと同じガスを消費します。 バリデーションアルゴリズムは標準の ECDSA に従います: s-1 mod n を計算し、署名点 R' を再確立し、R の reject が終わらない場合、R' マッチ r (mod n) の x 座標かどうかを確認します。 これは RIP-7212 でエラーを修正します。 RIP-7212 は、 n を最初に単純化する代わりに r' を直接比較します。

この動作のガスコストは、バージョン RIP-7212 よりも高い 6900 ガスで設定されますが、secp256r1 によって認定された実際の性能ベンチマークと一致しています。 重要なのは、インターフェイスは、デプロイされたレイヤ2ネットワーク(同じアドレスと同じ入力/出力形式)と完全に互換性があり、既存のスマートコントラクトは変更なしで機能し続けます。 唯一の違いは、修正された行動とより高いガスコストです。

EIP-7951は、セキュリティの観点から、ECDSAの正しい動作に戻り、プレコンパイルレベルでの可塑性の問題を排除し、アプリケーションにオプションを残し、事前にコンパイルが一定の時間実行を必要としないことを明確にします。 secp256r1曲線は128ビットのセキュリティを提供し、広範な信頼と分析を得ているため、Etherpoに安全に適用できます。

要するに、EIP-7951は、初期提案のセキュリティを修復し、エコシステム全体でP-256署名を認証する信頼性と標準化された方法を提供するために、インに近代的なハードウェア支援認証の導入を確保することを目指しています。

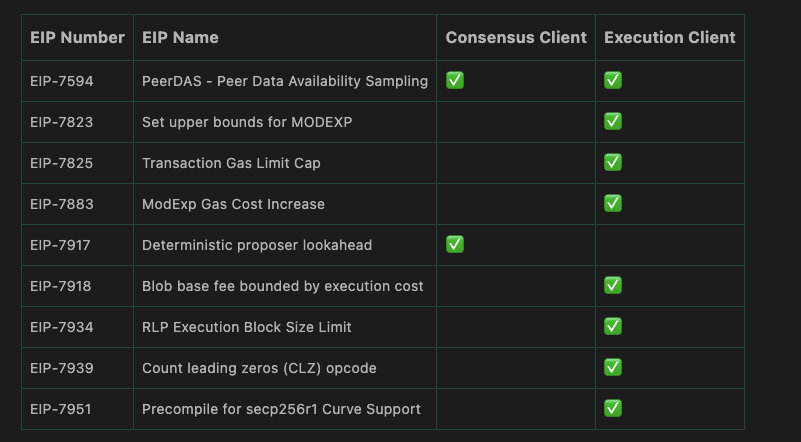

下の表は、Taifeng クライアントが異なる Fusaka EIP の変更を要約します。 コンセンサスクライアントのチェックマークは、EIPがコンセンサスレイヤークライアントを更新する必要があることを示します。実行クライアントのチェックマークは、アップグレードがエグゼクティブレベルのクライアントに影響を及ぼすことを意味します。 一部の EIP は、コンセンサスと実装レイヤーを同時に更新する必要がありますが、他の人は 1 つだけ更新する必要があります。

みんな、ふさかのハードフォークに含まれているキーEIPです。 ガス調整とアップグレードから新しい事前コンパイルまで、いくつかのクライアントの改良のアップグレードが関与したコンセンサスと実装ですが、アップグレードのコアは、ポイントツーポイントのデータ可用性サンプリングを導入したPeerDASでした。これにより、ネットワーク間でBlobデータのより効率的かつ集中的な処理が可能になります。